Desde el pasado jueves, Garmin está teniendo problemas con sus servicios en todo el mundo. Según han confirmado fuentes cercanas al ataque y empleados de la compañía a Bleeping Computer, detrás está el ransomware WastedLocker.

Garmin Connect está caído, pero el ciberataque a la infraestructura del fabricante de GPS y wearables también les ha dejado sin servicio técnico ni soporte para sus aplicaciones de navegación. Ante la falta de control sobre la red, se solicitó a todos los empleados que apagaran cualquier ordenador que hubiera tenido acceso a sus sistemas.

Los ataques por ransomware se han convertido en una amenaza a las empresas y en el caso de Garmin, los atacantes habrían solicitado un rescate de 10 millones de dólares por liberar sus datos. La recomendación desde el Instituto Nacional de Ciberseguridad (INCIBE) es clara: no pagar nunca el rescate, pues es algo que anima a los ciberdelincuentes a seguir operando así.

WastedLocker, un ransomware personalizado contra cada empresa

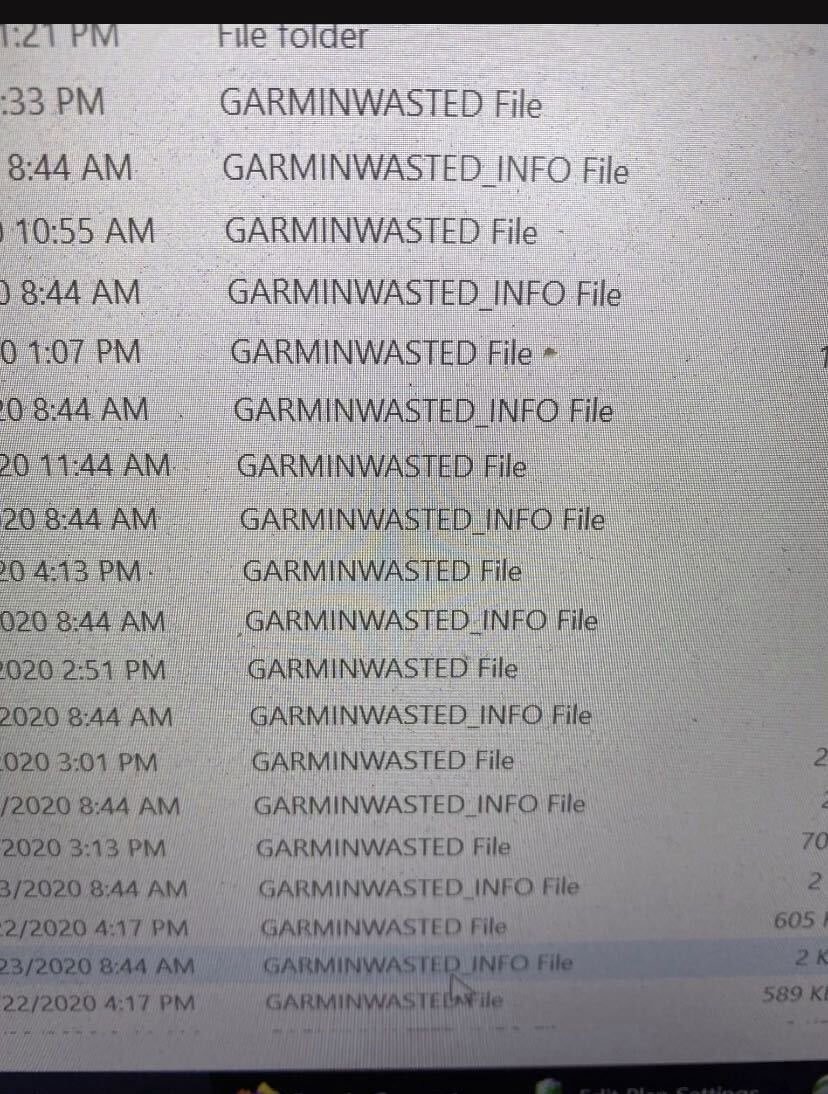

Se conoce como ransomware un tipo de malware que bloquea y hace que dejemos de poder utilizar el ordenador. De manera similar a lo que vimos en 2019 con Ryuk y Bitpaymer, el ataque a Garmin provendría de WastedLocker según anticipaba IThome y se ha confirmado a través de varias fuentes. Una de ellas nos deja una captura de pantalla donde se aprecia la extensión .garminwasted proveniente de un ordenador de Garmin.

El ciberataque por ransomware fuerza a los empleados de la compañía a apagar sus dispositivos si no quieren ser afectados. Esto provoca que la compañía deba interrumpir el servicio de todos sus sistemas conectados, para evitar que el malware se expanda.

«Garmin no tiene indicios de que esta interrupción haya afectado sus datos, incluida la actividad, el pago u otra información personal», explica Garmin en el FAQ creado para responder dudas por el ataque.

WastedLocker es un malware personalizado para cada objetivo y según describe Bleeping Computer, el malware coincide con la muestra que uno de los empleados subió a VirusTotal. Para introducir el malware, los atacantes habitualmente insertan un código malicioso en pantallas falsas de actualizaciones de software, como por ejemplo del navegador Chrome.

Quién está detrás y cómo funciona

WastedLocker es un ransomware asociado a Evil Corp, el mismo grupo ruso de ciberdelincuentes asociado a Dridex y BitPaymer. Se sospecha que los atacantes realizan un primer intento de penetración en los sistemas para realizar una evaluación de las defensas y posteriormente se diseña un ataque más específico capaz de eludir el software de seguridad.

Al ser específico para cada caso, el ransomware no puede describirse con máximo detalle, pero sí hay algunas particulares en común entre los distintos casos que se han detectado. WastedLocker acostumbra a eliminar las copias ocultas realizadas por Windows y tenemos un ejecutable que realiza copias en la carpeta del sistema y obtiene permisos a través del ‘Alternate Data Streams’ (ADS).

Así es como describen los investigadores de NCC Group el funcionamiento de WastedLocker:

«Primero, Wastedlocker descifra las cadenas que están almacenadas en la sección .bss y luego calcula un valor DWORD que se usa más tarde para localizar cadenas descifradas relacionadas con el proceso de cifrado. Esto se describe con más detalle en la sección de cifrado de cadenas. Además, el ransomware crea un archivo de registro lck.log y luego establece un controlador de excepción que crea un archivo de volcado por caída en la carpeta temporal de Windows con el nombre de archivo como el nombre de archivo binario del ransomware».

«Si el ransomware no se ejecuta con derechos de administrador o si el host infectado ejecuta Windows Vista o posterior, intentará elevar sus privilegios. En resumen, WastedLocker utiliza un método de derivación UAC bien documentado. Elige un archivo aleatorio (EXE / DLL) de la carpeta system32 de Windows y lo copia en la ubicación %APPDATA% bajo un nombre de archivo oculto diferente. A continuación, crea una secuencia de datos alternativa (ADS) en el archivo bin y copia el ransomware en él. WastedLocker luego copia winsat.exe y winmm.dll en una carpeta recién creada ubicada en la carpeta temporal de Windows. Una vez cargada, la DLL secuestrada (winmm.dll) se parchea para ejecutar los ADS mencionados anteriormente».

El nombre de este ransomware proviene de la cadena de caracteres que añade en los archivos creados, terminando en ‘wasted’. WastedLocker se detectó por primera vez en mayo de 2020 y se considera que ha reemplazado a BitPaymer entre el ransomware más utilizado por el grupo Evil Corp.

Una de las características de Evil Corp es que no han mostrado interés en divulgar la información robada de las víctimas, si bien sí acostumbran a solicitar un sustancioso rescate.